Seus dados estão seguros na nuvem?

Autor: RED4IT - 24 de abril de 2026

Entenda os riscos e como proteger sua empresa

A computação em nuvem se tornou uma realidade para empresas de todos os portes. Mais flexibilidade, redução de custos e acesso remoto são algumas das vantagens que fizeram muitas organizações migrarem seus sistemas e dados para ambientes cloud.

Mas surge uma pergunta essencial: seus dados estão realmente seguros na nuvem?

A nuvem é segura… mas não automaticamente

Existe um mito comum de que, ao migrar para a nuvem, a segurança já está garantida. Na prática, não funciona assim.

Os provedores de nuvem oferecem uma infraestrutura altamente segura, mas a responsabilidade pela configuração e proteção dos dados é compartilhada. Isso significa que erros de configuração, acessos indevidos e falta de monitoramento podem expor informações sensíveis.

Principais riscos na nuvem

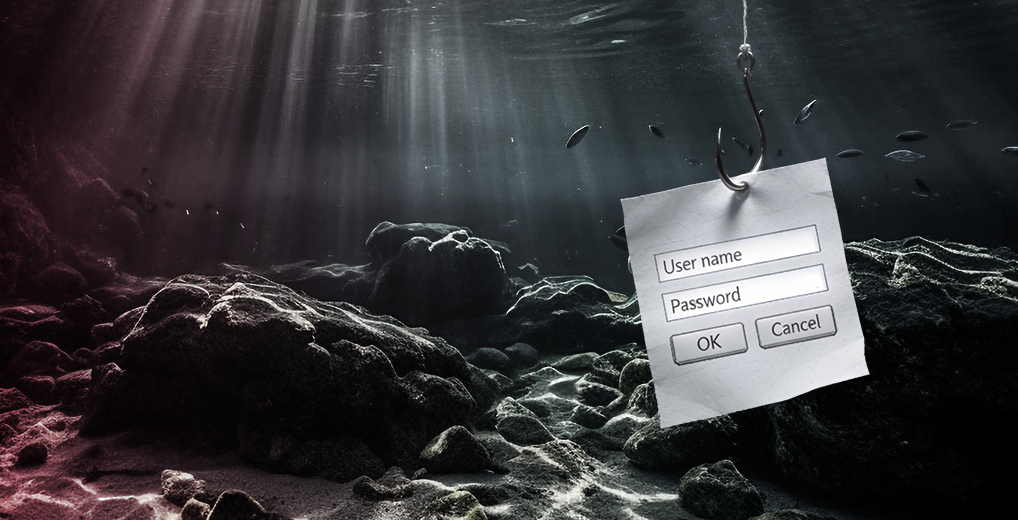

Entre os problemas mais comuns encontrados em ambientes cloud estão:

- Acessos sem autenticação multifator

- Permissões excessivas para usuários

- Backups não validados

- Falta de monitoramento contínuo

- Dados expostos por configurações incorretas

- Ausência de políticas de segurança

Essas falhas podem resultar em vazamento de dados, indisponibilidade de sistemas e até prejuízos financeiros.

Segurança na nuvem exige estratégia

Para garantir proteção real, é essencial adotar uma abordagem estruturada. Algumas boas práticas incluem:

✔ Controle de acessos com autenticação multifator

✔ Monitoramento proativo do ambiente

✔ Backup com validação e testes periódicos

✔ Criptografia de dados sensíveis

✔ Políticas de segurança definidas

✔ Auditoria de acessos e atividades

Quando essas medidas são aplicadas, a nuvem se torna não apenas segura, mas também um diferencial competitivo para a empresa.

Segurança é contínua, não pontual

A segurança na nuvem não é algo que se configura uma vez e pronto. Ela precisa ser monitorada constantemente. Novos usuários, aplicações e integrações podem gerar vulnerabilidades se não houver acompanhamento técnico especializado.

Empresas que contam com monitoramento contínuo conseguem identificar comportamentos suspeitos rapidamente e agir antes que qualquer incidente cause impacto.

Migrar para a nuvem é um passo importante para a modernização da empresa, mas segurança não pode ser deixada em segundo plano.

Com a estratégia correta, é possível aproveitar todos os benefícios da cloud com tranquilidade, garantindo proteção, continuidade e crescimento do negócio.

Release: Seus dados estão seguros na nuvem?